“Sâu virus” đáng sợ nhất trên hệ thống máy tính

Virus máy tính là chương trình máy tính có khả năng tự nhân bản và ẩn mình trong các chương trình nội bộ nhằm mục đích phá hoại dữ liệu người dùng. Một khi đã bị nhiễm virus, chúng có thể “ăn sạch” các thông tin trên ổ cứng, làm tắc nghẽn lưu lượng trên mạng máy tính trong nhiều giờ đồng hồ, biến một máy tính vô tội thành một zombie, tái tạo và tự gửi đến các máy tính khác.

Nếu chưa từng là nạn nhân của virus máy tính, có thể bạn sẽ chẳng bao giờ quan tâm đến vấn đề này. Theo thống kê của MarketWatch, vào năm 2008 virus máy tính đã gây thiệt hại đến 8.5 tỷ đô la của người dùng. Mặc dù vậy Virus máy tính chỉ là một trong nhiều mối dọa trực tuyến, nhưng có thể cho rằng chúng là mối đe dọa nghiêm trọng nhất trong số này.

Trong bài viết dưới đây Quản trị mạng sẽ giới thiệu cho bạn tổng hợp các loại virus máy tính đáng sợ nhất với các hệ thống máy tính.

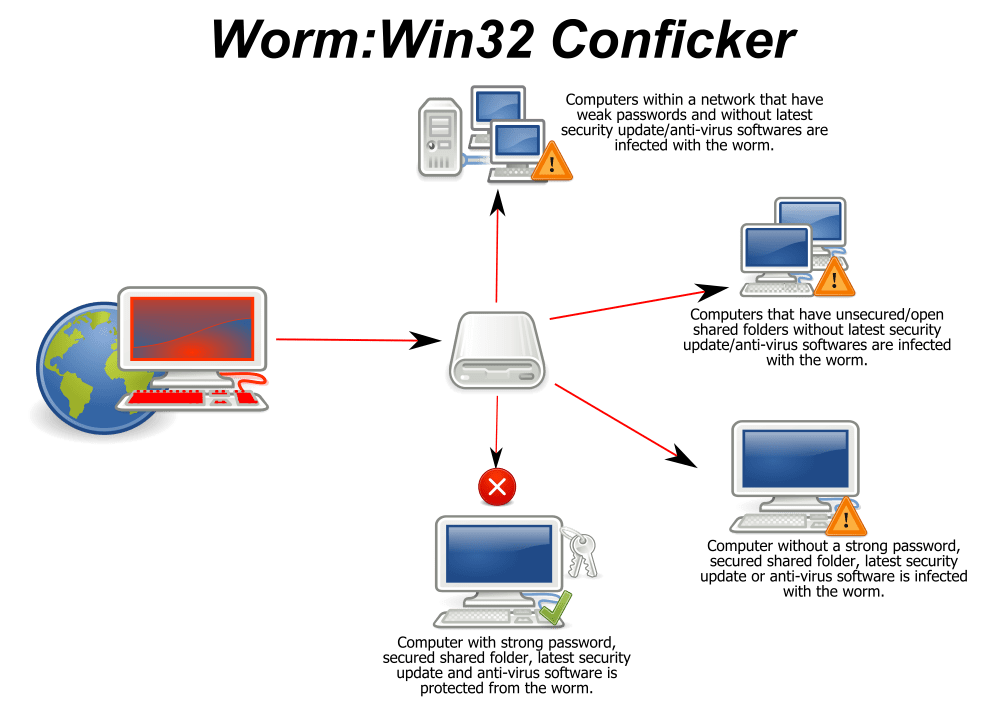

1. Conficker

Mục tiêu mà Conficker hướng đến đó là hệ điều hành Microsoft xuất hiện vào năm 2008. Rất khó để có thể phát hiện được loại virus này. Conficker có thể lây lan qua email, ổ USB, ổ đĩa cứng ngoài hoặc thậm chí là điện thoại thông minh (smartphone).

Một khi đã bị nhiễm, Conficker sẽ liên kết máy tính của bạn vào một Botnet. Botnet là các mạng máy tính được tạo lập từ các máy tính mà hacker có thể điều khiển từ xa đẻ thu thập các thông tin tài chính quan trọng hoặc để tấn công DoS (tấn công từ chối dịch vụ).

Các máy tính trong mạng Botnet là máy đã bị nhiễm malware và bị hacker điều khiển. Một mạng Botnet có thể có tới hàng trăm ngàn, thậm chí là hàng triệu máy tính.

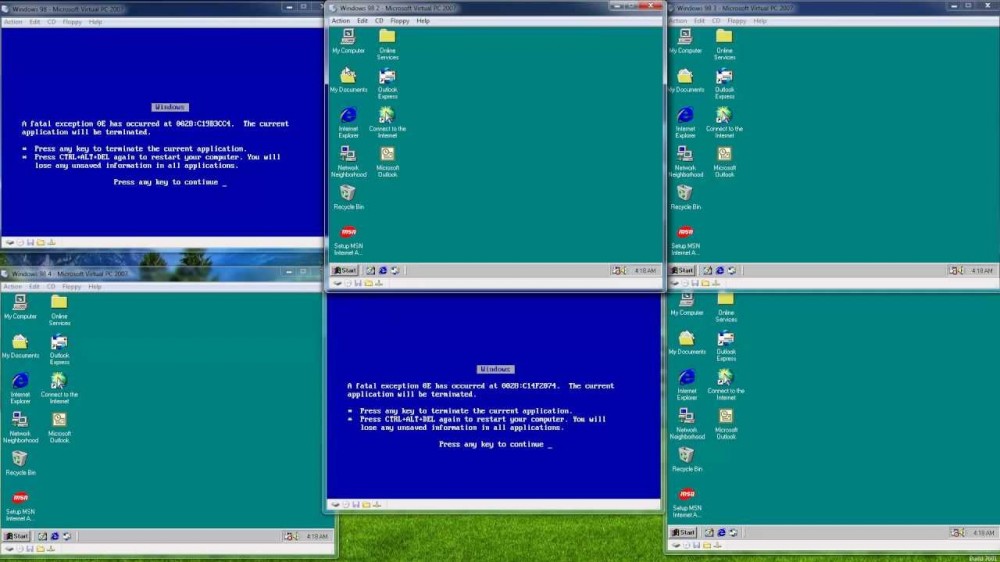

2. CIH

CIH được một người đàn ông ở Đài Loan có tên là Chen Ing-hau tạo ra vào năm 1998. CIH còn được biết đến với một cái tên khác là virus Chernobyl. Lý do là thời điểm kích hoạt virus này trùng với ngày xảy ra vụ nổ nhà máy nguyên tử Chernobyl.

Mục đích của Chen khi tạo ra loại virus này chỉ để chứng minh cho mọi người thấy được hệ thống mạng máy tính tại các trường học dễ bị virus tấn công như thế nào. Và sau đó loại virus này đã nhanh chóng lan rộng qua các trường đại học và trên khắp thế giới.

CIH tấn công vào các file thực thi của hệ điều hành Windows 95,98 và ME; có khả năng cư trú trên bộ nhớ máy tính để lây nhiễm và các file thực thi khác. Thiệt hại ước tính lên đến 20-80 triệu USD trên toàn thế giới (không tính dữ liệu PC bị phá huỷ).

Sự nguy hiểm của CIH là ở chỗ chỉ sau một thời gian ngắn hoạt động, nó có thể ghi đè dữ liệu trên ổ cứng máy tính, biến dữ liệu thành một mớ vô dụng. CIH cũng có khả năng ghi đè thông tin BIOS, ngăn không cho máy tính khởi động. Bởi khả năng lây nhiễm vào các file thực thi nên CIH có thể được phát tán rộng rãi.

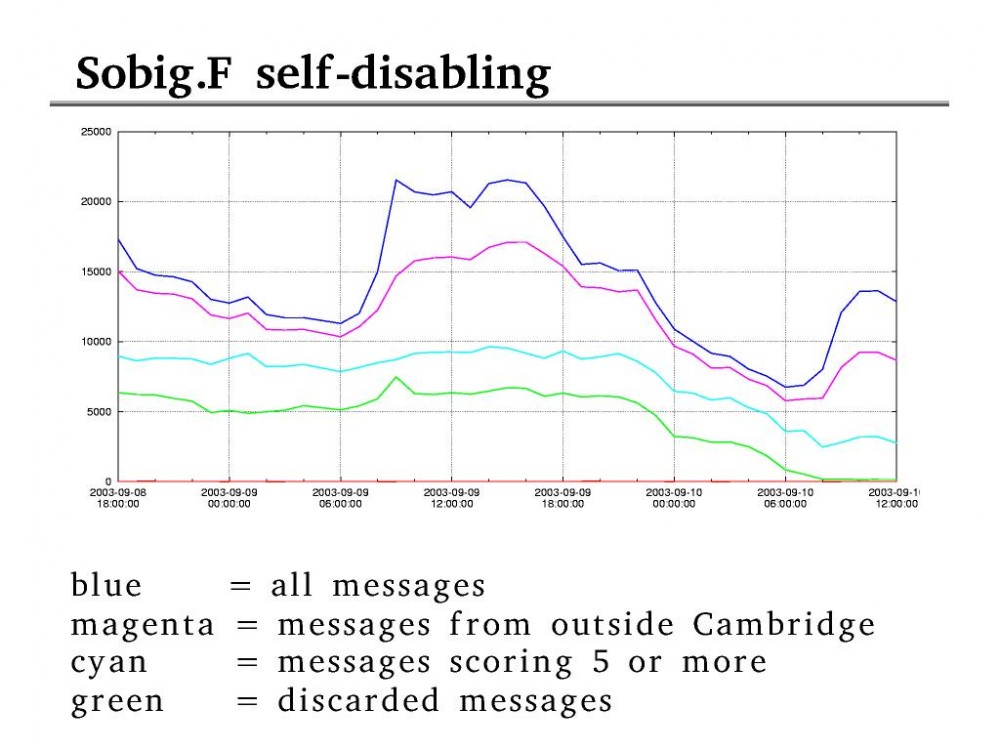

3. Sobig F

Sobig F là biến thể thứ 6 của virus Sobig – virus lây lan qua email, xuất hiện vào tháng 8 năm 2003. Một khi các file trong email được mở, Sobig F sẽ gửi bản sao của nó tới tất cả địa chỉ liên lạc trong danh sách liên lạc của bạn. Và chỉ trong vòng 24 giờ nó đã trở thành loại virus có tốc độ lây lan nhanh nhất trong lịch sử (tại thời điểm đó) – 1 triệu máy tính bị nhiễm virus và gây ra thiệt hại ước tính 3 – 4 tỷ USD.

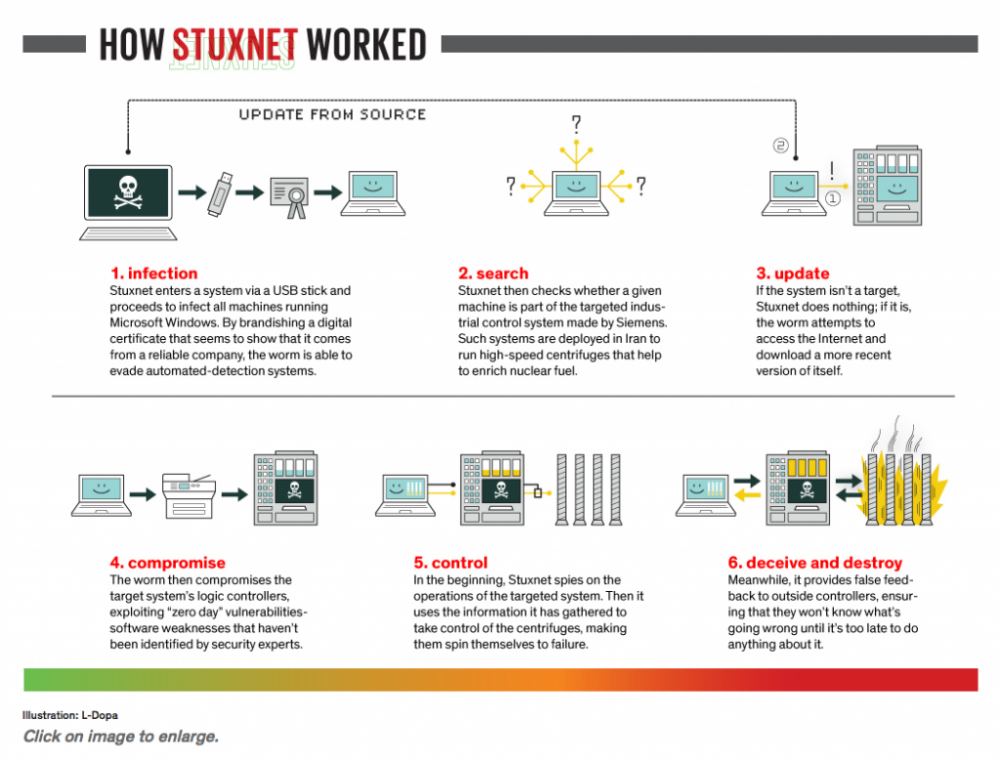

4. Siêu virus Stuxnet

Không giống như các sâu virus khác, Stuxnet được tạo ra không phải đi thu thập thông tin thẻ tín dụng, mật khẩu tài khoản, hoặc bất kỳ một hành động tương tự nào khác. Stuxnet là một vũ khí kỹ thuật số (cyberweapon) được thiết kế để phá hủy nhà máy điện hạt nhân của Iran và làm chậm hoặc phá hủy bất kỳ một loại vũ khí hạt nhân nào đang được phát triển.

Iran đã phát hiện ra sâu virus Stuxnet trong hệ thống điều khiển nhà máy hạt nhân của họ vào năm 2010, nhưng họ tin rằng nó đã “hiện diện” trước đó 1 năm mà không hề bị ai phát hiện ra.

Stuxnet hoạt động dần dần và tăng tốc độ quay của máy ly tâm hạt nhân, từ từ phá hủy chúng trong quá trình phản hồi lại thông tin đến trung tâm điều khiển và thông báo mọi thứ hoạt động bình thường.

Nó phá hủy khoảng 1/5 số máy ly tâm tại cơ sở hạt nhân Natanz, khiến các máy ly tâm này trở nên vô dụng.

5. Melissa

Vào mùa xuân 1999, một người đàn ông có tên David L. Smith đã tạo một virus máy tính dựa trên một macro trong Word của Microsoft. Anh ta đã tạo ra virus này để nó có thể lây lan qua các nội dung email. Smith đã đặt tên cho virus của mình là “Melissa”, được biết đó là tên mà anh lấy từ một vũ công nổi tiếng ở Florida (nguồn CNN).

Về cách thức hoạt động, Virus máy tính Melissa dụ dỗ người nhận mở tài liệu đi kèm email giống như “Here is that document you asked for, don’t show it to anybody else” (Có nghĩa: Đây là tài liệu bạn yêu cầu, không tiết lộ với bất cứ ai khác). Khi được kích hoạt, virus sẽ tự nhân bản và tự gửi đến 50 người khác có trong danh sách email của người nhận.

Virus này đã lây lan nhanh chóng sau khi Smith phóng thích nó. Chính phủ liên bang Hoa Kỳ từ đó đã rất quan tâm đến các công việc của Smith – theo một tuyên bố của một nhân viên FBI với quốc hội, virus Melissa “đã tàn phá các mạng riêng mạng chính phủ” (nguồn FBI). Lưu lượng email tăng cao đến nỗi bắt buộc một số công ty phải ngừng các chương trình email cho tới khi virus này được chặn lại.

Sau một quá trình điều tra xét xử, Smith đã bị luận tội và bị kết án 20 tháng tù giam. Tòa án cũng đã phạt Smith 5,000$ và cấm anh không được truy cập vào mạng máy tính nếu không được phép (nguồn BBC). Cuối cùng, virus Melissa đã không làm tê liệt Internet, tuy nhiên nó là một trong những virus máy tính đầu tiên nhận được sự quan tâm của công chúng.

Các biến thể của virus Melissa:

– Thuật ngữ Virus máy tính nói chung thường bao gồm các chương trình có thể thay đổi cách một máy tính làm việc như thế nào (gồm có việc làm hỏng máy tính) và có thể tự nhân bản. Một virus máy tính đích thực sẽ yêu cầu một chương trình host để chạy đúng cách – Melissa đã sử dụng một tài liệu Word.

– Worm, một dạng của virus, không yêu cầu chương trình host. Nó là một ứng dụng có thể tự nhân bản và tự gửi đi qua các mạng máy tính.

– Trojan horses là các chương trình tuyên bố thực hiện một đằng nhưng sự thực lại làm một việc khác. Đôi khi có thể làm hại ổ cứng của nạn nhân. Một số có thể tạo backdoor, cho phép người dùng từ xa có thể truy cập vào hệ thống máy tính của nạn nhân.

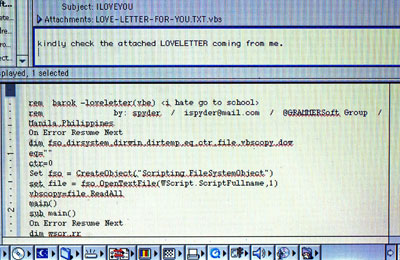

6. ILOVEYOU

Sở hữu cái tên vô cùng ngọt ngào nhưng bản chất của loại virus này lại cực kỳ nguy hiểm.

Một năm sau khi virus Melissa tấn công Internet, sự đe dọa này lại nổi cộm lên từ Philippin. Không giống như virus Melissa, mối đe dọa này đến dưới dạng một worm – nó là một chương trình độc lập có khả năng tự nhân bản và sinh ra một file có tên ILOVEYOU.

Virus ILOVEYOU được lây lan đầu tiên trên mạng Internet thông qua email, giống như virus Melissa. Chủ đề của email nói rằng đây là một lá thư tình từ một người thầm ngưỡng mộ bạn. Đính kèm trong email là những gì gây ra tất cả các vấn đề. Worm gốc có tên file LOVE-LETTER-FOR-YOU.TXT.vbs. Phần mở rộng vbs chỉ chương trình mà hacker sử dụng để tạo worm:Visual Basic Scripting [nguồn:McAfee].

Theo nhà sản xuất phần mềm chống virus nổi tiếng McAfee, phạm vi tấn công của virus ILOVEYOU cực kỳ lớn:

– Nó đã tự copy nhiều lần và ẩn các copy trong nhiều thư mục trên ổ cứng của nạn nhân.

– Thêm các file mới vào các khóa registry của nạn nhân.

– Thay thế một vài kiểu file bằng các copy của nó.

– Tự gửi qua các máy khách Internet Relay Chat cũng như email.

– Download một file có tên WIN-BUGSFIX.EXE từ Internet và chạy file này. Không phải là chương trình sửa mà đó là một ứng dụng đánh cắp mật khẩu và các thông tin bí mật này sẽ được gửi đến các địa chỉ email của hacker.

Ghi chú:

Virus, worm và Trojan horse vẫn chưa đủ, chúng ta cần phải quan tâm thêm cả về các trò lừa bịp của virus. Có nhiều virus giả mạo – chúng không thực sự gây hại hoặc tự nhân bản mà thay vào đó những kẻ tạo ra chúng hy vọng rằng mọi người và các công ty truyền thông coi các trò lừa bịp này như thể nó là những mối đe dọa thực sự. Mặc dù các trò lừa bịp này không nguy hiểm ngay lập tức nhưng chúng sẽ gây ra nhiều vấn đề khác. Giống như cậu bé giả khóc, các virus giả mạo có thể làm cho mọi người bỏ qua các cảnh báo về các mối đe dọa thực sự.

Ai là người tạo ra virus ILOVEYOU?

Một số người cho rằng người tạo ra virus ILOVEYOU là Onel de Guzman của Philippin. Các cơ quan có thẩm quyền Philippin đã điều tra de Guzman về tội trộm cắp – thời gian đó Philippin chưa có gián điệp máy tính hoặc luật về việc phá hoại trong tin học. Do thiếu chứng cứ nên các nhà chức trách Philippin đã hủy đơn chống lại de Guzman, người đã không xác nhận cũng như không từ chối trách nhiệm của mình với loại virus này. Theo một số ước tính, virus ILOVEYOU đã gây ra thiệt hại lên tới con số 10 tỉ USD.

7. Klez

Virus Klez đã đánh dấu một hướng đi mới đối với các loại virus máy tính. Nó xuất hiện trước công chúng vào cuối năm 2001, và các biến thể của virus này đã lây lan trên Internet trong nhiều tháng. Về cơ bản worm Klez tiêm nhiễm vào máy tính nạn nhân thông qua email, tự nhân bản và sau đó tự gửi đến người khác trong sổ địa chỉ của nạn nhân. Một số biến thể của virus Klez đã mang các chương trình có hại, các chương trình này có thể làm cho máy tính của nạn nhân không thể hoạt động được. Phụ thuộc vào phiên bản, virus Klez có thể hành động giống như một virus máy tính, worm hay Trojan horse. Nó thậm chí còn có thể vô hiệu hóa phần mềm quét virus và giả làm một công cụ gỡ bỏ virus [nguồn: Symantec].

Ngay sau khi xuất hiện trên Internet, các hacker đã thay đổi virus Klez để sức công phá của nó hiệu quả hơn nữa. Giống như các virus khác, nó có thể lùng sục trong sổ địa chỉ của nạn nhân và tự gửi đến các địa chỉ email có trong danh sách đó. Tuy nhiên nó cũng có thể lấy một tên khác từ danh sách liên lạc và đặt địa chỉ đó vào trường “From” trong máy khách email. Cách thức được gọi là giả mạo – spoofing – email xuất hiện cứ như thể đến từ một nguồn nhưng thực tế nó lại được gửi đi từ đâu đó.

Việc giả mạo địa chỉ email đã đạt được một số mục tiêu. Thứ nhất, nó không cho người nhận email có cơ hội khóa ai đó trong trường “From”, vì các email thực sự đang được gửi đến từ một ai đó. Worm Klez đã lập trình để spam mọi người bằng nhiều email có thể làm tắc nghẽn hòm thư của ai đó trong thời gian ngắn, vì người nhận sẽ không thể biết nguồn thực sự của vấn đề là gì. Thêm vào đó, người nhận email có thể nhận ra tên trong trường “From” và vì vậy càng dễ mở nó.

Phần mềm Antivirus

Một điều quan trọng lúc này là cần phải có một phần mềm antivirus trên máy tính, và cần cập nhật phần mềm đó một cách liên tục. Tuy nhiên bạn không nên sử dụng nhiều bộ phần mềm đồng thời, vì nhiều chương trình antivirus có thể ảnh hưởng không tốt với nhau. Đây là một danh sách các bộ phần mềm antivirus được đưa ra vào thời điểm đó:

- Avast Antivirus

- AVG Anti-Virus

- Kaspersky Anti-Virus

- Bitdefender Anti-Virus

- McAfee VirusScan

- Norton AntiVirus

Ngoài ra cũng có một vài virus máy tính khác xuất hiện vào năm 2001.

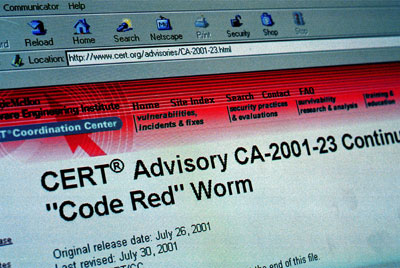

8. Code Red và Code Red II

Code Red và Code Red II là các virus xuất hiện vào mùa hè năm 2001. Cả hai worm này đều khai thác lỗ hổng trong hệ điều hành có trong các máy tính chạy Windows 2000 và Windows NT. Lỗ hổng này bị gây ra bởi một lỗi tràn bộ đệm, có nghĩa khi một máy tính chạy trên các hệ điều hành này nó sẽ nhận được nhiều thông tin hơn bộ đệm mà nó có thể quản lý, và do đó sẽ bị ghi đè lên bộ nhớ liền kề.

Worm Code Red ban đầu đã thực hiện hành động tấn công DdoS vào nhà trắng. Tất cả các máy tính bị tiêm nhiễm Code Red đã thực hiện liên lạc với các máy chủ web tại nhà trắng ở cùng một thời điểm và gây ra hiện tượng quá tải cho các máy này.

Bạn cần làm gì nếu phát hiện máy tính của mình bị nhiễm virus?

Bạn nên làm gì nếu phát hiện máy tính của mình bị tiêm nhiễm virus máy tính? Điều này phụ thuộc vào loại virus mà bạn đang gặp phải. Nhiều chương trình antivirus có khả năng diệt virus từ một hệ thống bị tiêm nhiễm. Tuy nhiên nếu virus đã phá hỏng một số file hoặc dữ liệu của bạn thì bạn cần phải khôi phục lại chúng từ các backup (sao lưu). Chính vì vậy việc tạo các backup (sao lưu) là một việc làm rất quan trọng. Và với các virus giống như Code Red, tốt nhất là bạn nên thực hiện hành động format lại hoàn toàn ổ cứng. Một số worm cho phép phần mềm mã độc khác có thể load vào máy tính của bạn, và hành động quét virus đơn giản sẽ không thể bắt hết được chúng.

Máy tính Windows 2000 khi đã bị tiêm nhiễm worm Code Red II sẽ không tuân theo lệnh của chủ nhân của nó. Đó là vì worm đã tạo một backdoor bên trong hệ điều hành của máy tính, backdoor này sẽ cho phép người dùng từ xa có thể truy cập và điều khiển máy tính.

Trong thuật ngữ tin học, đây là một hành động thỏa hiệp mức hệ thống, và nó là một tin xấu cho những chủ sở hữu máy tính. Người đứng phía sau virus có thể truy cập các thông tin từ máy tính của nạn nhân hoặc thậm chí có thể sử dụng máy tính bị tiêm nhiễm để tiến hành các hành vi phạm tội. Điều này có nghĩa nạn nhân không chỉ phải xử lý với máy tính bị tiêm nhiễm mà có thể còn bị nghi ngờ về những vấn đề mà họ thực sự không làm.

Các máy tính Windows NT cũng có lỗ hổng với Code Red, tuy nhiên sự ảnh hưởng của virus trên các máy tính này không cực độ. Các máy chủ web chạy Windows NT có thể đổ vỡ nhiều hơn mức bình thường, tuy nhiên đó cũng là vì bản thân không được thiết kế tốt của nó. So với những điều tồi tệ được trải nghiệm bởi người dùng Windows 2000, thì điều đó không ăn nhằm gì.

Sau đó một thời gian, Microsoft đã phát hành các bản vá dành cho lỗ hổng bảo mật trong Windows 2000 và Windows NT. Khi được vá, worm gốc sẽ không thể tiêm nhiễm các máy tính Windows 2000; mặc dù vậy, bản vá sẽ không thể diệt các virus này ra khỏi máy tính đã bị tiêm nhiễm – các nạn nhân phải tự thực hiện công việc đó.

9. Nimda

Một virus khác xuất hiện trên Internet vào năm 2001 là worm Nimda. Nimda lây lan rất nhanh trên Internet, trở thành virus máy tính có tốc độ lây lan nhanh nhất thời điểm đó. Trong thực tế, theo TruSecure CTO Peter Tippett, nó chỉ mất 22 phút có thể vươn lên top danh sách các tấn công được báo cáo (nguồn Anthes).

Mục tiêu chính của Nimda là các máy chủ Internet. Tuy nó cũng có thể tiêm nhiễm vào các máy tính gia đình, nhưng mục đích thực của nó là làm cho lưu lượng Internet bị chật cứng. Nó có thể di chuyển trên Internet bằng nhiều phương pháp, gồm có cả email. Điều này đã giúp việc lây lan virus giữa các máy chủ trong khoảng thời gian đạt kỷ lục.

Worm Nimda đã tạo một backdoor vào hệ điều hành của nạn nhân. Nó cho phép người ẩn phía sau tấn công có cùng mức truy cập giống như bất cứ tài khoản nào đăng nhập vào máy tính tại thời điểm đó. Nó theo cách khác, nếu một người dùng có đặc quyền hạn chế đã kích hoạt worm trên máy tính thì kẻ tấn công cũng chỉ có mức truy cập hạn chế với các hoạt động của máy tính. Tuy nhiên, nếu nạn nhân là một quản trị viên của máy tính, khi đó kẻ tấn công sẽ có được quyền kiểm soát toàn bộ. Sự trải rộng của virus Nimda đã làm cho một số hệ thống mạng đổ vỡ vì ngày càng có nhiều tài nguyên hệ thống trở thành mồi ngon cho worm. Trong thực tế, worm Nimda đã trở thành một tấn công DoS.

Trên điện thoại:

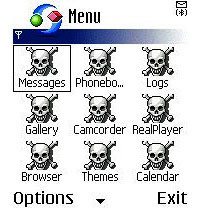

Không phải tất cả các virus đều quan tâm đến máy tính. Một số còn nhắm mục tiêu của chúng đến các thiết bị điện tử khác. Đây là một mẫu nhỏ trong số các virus điện thoại di động.

– CommWarrior đã tấn công các smartphone sử dụng hệ điều hành Symbian

– Virus Skulls cũng tấn công các điện thoại Symbian và đã hiển thị các màn hình đầu lâu thay vì trang chủ trên điện thoại của nạn nhân.

– RavMonE.exe là một Vista có thể tiêm nhiễm các thiết bị iPod MP3 (từ 12.9.2006 đến 18.10.2006).

– Tháng 3 năm 2008, Fox News đã báo cáo rằng một số thiết bị điện tử khi rời nhà máy đã có sẵn các virus được cài đặt trước, các virus này tấn công máy tính của người dùng khi bạn đồng bộ thiết bị với máy tính (nguồn Fox News).

10. SQL Slammer/Sapphire

Vào khoảng cuối tháng 1 năm 2003, một virus Web server mới đã lây lan rộng khắp trên Internet. Nhiều mạng máy tính không được chuẩn bị trước cho tấn công này và kết quả là virus đã làm sập một vài hệ thống quan trọng. Dịch vụ ATM của Bank of America đã bị đổ vỡ, dịch vụ 911 tại thành phố Seattle ngừng hoạt động, Continental Airlines đã hủy bỏ nhiều chuyến bay do có liên quan đến hệ thống thẻ điện tử và các lỗi check-in.

Thủ phạm là virus SQL Slammer gây ra, virus này cũng được biết đến với cái tên khác Sapphire. Theo một số ước tính, nó đã làm thiệt hại hơn 1 tỉ đô la trước khi có được các bản vá và phần mềm antivirus khắc phục được vấn đề (nguồn Lemos). Tiến trình tấn công của Slammer được minh chứng tài liệu rất kỹ. Chỉ một vài phút sau khi tiêm nhiễm máy chủ Internet đầu tiên, virus Slammer sẽ nhân đôi số lượng nạn nhân của nó sau vài giây một lần. 15 phút sau tấn công đầu tiên, virus Slammer đã tiêm nhiễm gần nửa số máy chủ phụ trách các nhiệm vụ quan trọng của Internet.

Virus Slammer đã cho mọi người một bài học giá trị rằng: Không bao giờ đủ để có thể chắc chắn bạn có bản vá và phần mềm antivirus mới nhất. Các hacker luôn tìm ra cách để khai thác bất cứ điểm yếu nào, đặc biệt nếu lỗ hổng này không được biết đến rộng rãi. Việc thử và đánh bại virus trước khi chúng tiêm nhiễm vào bạn là một vấn đề quan trọng, tuy nhiên bên cạnh đó chúng ta cần phải chuẩn bị trước một kế hoạch dự phòng cho kịch bản tồi tệ nhất có thể xảy ra để có thể khôi phục được trở về tình trạng trước đó.

Vấn đề thời gian:

Một số hacker đã lập trình cho các virus có thể ngủ đông trên máy tính nạn nhân và chỉ tung ra các tấn công vào một ngày nào đó. Đây là một số loại virus nổi tiếng có thể kích hoạt ở một thời điểm định sẵn nào đó:

– Virus Jerusalem được kích hoạt vào thứ Sáu ngày 13 để phá hủy dữ liệu trên ổ cứng của máy tính nạn nhân.

– Virus Michelangelo được kích hoạt vào 6.3.1992 – Michelangelo sinh ngày 6.3.1475.

– Virus Chernobyl được kích hoạt vào ngày 26.4.1999 – kỷ niệm lần thứ 13 của thảm họa phóng xạ hạt nhân Chernobyl.

– Virus Nyxem phân phối tải trọng của bó vào ngày thứ ba hàng tháng, xóa các file trên máy tính nạn nhân.

Các virus máy tính có thể làm cho nạn nhân của thấy không thiếu sự trợ giúp, lỗ hổng và chán nản. Tiếp theo, chúng ta hãy đi xem xét một virus có tên gợi lên cả ba cảm nhận giác đó.

11. MyDoom

Virus MyDoom đã truyền cảm hứng cho các chính trị gia như U.S. Senator Chuck Schumer lập ra trung tâm ứng cứu virus quốc gia (National Virus Response Center).

Virus MyDoom (hoặc Novarg) là một dạng worm khác có thể tạo một backdoor trong hệ điều hành của máy tính nạn nhân. Virus MyDoom gốc – có vài biến thể – có hai điều kiện hoạt động. Điều kiện đầu tiên làm cho virus bắt đầu tấn công DoS bắt đầu vào 1.2.2004. Điều kiện thứ hai đã lệnh cho virus ngừng việc tự phát tán vào 12.2.2004. Mặc dù vậy sau khi virus ngừng phát tán, các backdoor được tạo trong quá trình tiêm nhiễm ban đầu vẫn được giữ ở trạng thái tích cực.

Cuối năm đó, một sự bùng phát thứ hai của virus MyDoom đã làm cho một số công ty tìm kiếm lo lắng. Giống như các virus khác, MyDoom cũng tìm kiếm các địa chỉ email trong máy tính nạn nhân như một phần trong quá trình nhân bản. Tuy nhiên thêm vào đó nó còn gửi đi một yêu cầu tìm kiếm đến một cỗ máy tìm kiếm nào đó và sử dụng các địa chỉ email đã tìm thấy trong kết quả tìm kiếm. Rốt cuộc, các cỗ máy tìm kiếm giống như Google đã nhận được hàng triệu yêu cầu tìm kiếm từ các máy tính bị lỗi. Các tấn công này đã làm chậm tốc độ của các dịch vụ tìm kiếm, thậm chí một số còn bị sập.

MyDoom lây lan qua email và các mạng ngang hàng. Theo công ty bảo mật MessageLabs, cứ một trong số 12 email có mang một virus tại thời điểm đó. Giống như virus Klez, MyDoom có thể giả mạo email để trở nên khó phát hiện và lần ra nguồn của sự lây lan.

Các virus dị hình:

Không phải tất cả các virus đều làm hỏng các máy tính hoặc phá hủy các mạng. Một số chỉ làm cho các máy tính hoạt động theo một cách kỳ quặc. Một virus gần đây có tên Ping-Pong đã tạo ra một quả bóng nẩy, tuy nhiên nó không gây hại nghiêm trọng đến máy tính bị tiêm nhiễm. Đôi khi có một vài chương trình lạ có thể biến làm cho chủ sở hữu máy tính nghĩ máy tính của anh ta bị tiêm nhiễm, tuy nhiên chúng thực sự là các ứng dụng vô hại, không tự nhân bản. Khi nghi ngờ, cách tốt nhất là bạn nên để chương trình antivirus diệt ứng dụng đó.

12. Sasser và Netsky

Đôi khi các lập trình viên virus máy tính có thể không bị phát hiện. Tuy nhiên một lúc nào đó, các nhà chức trách có thể sẽ tìm ra cách để lần ngược trở lại gốc rễ của nó. Chẳng hạn như trường hợp virus Sasser và Netsky. Một chàng trai 17 tuổi người Đức có tên Sven Jaschan đã tạo hai chương trình và phóng thích chúng vào Internet.

Tuy hai worm này làm việc khác nhau nhưng sự tương đồng trong mã đã làm cho các chuyên gia bảo mật tin tưởng rằng cả hai đều được viết bởi cùng một tác giả.

Sâu Sasser đã tấn công các máy tính qua lỗ hổng trong hệ điều hành Windows của Microsoft. Không giống như các sâu khác, nó không lây lan qua email mà thay vào đó, khi tiêm nhiễm một máy tính nào đó, nó sẽ tìm kiếm các hệ thống có lỗ hổng khác. Sau đó sẽ liên hệ với các hệ thống đó và hướng dẫn chúng download virus. Virus sẽ quét các địa chỉ IP ngẫu nhiên để tìm ra các nạn nhân tiềm tàng. Virus cũng có thể thay đổi hệ điều hành của nạn nhân theo cách làm khó việc shut down máy tính mà không cần cắt điện nguồn của hệ thống.

Netsky lưu động qua các email và các mạng Windows. Nó giả mạo các địa chỉ email và nhân giống qua một đính kèm 22,016-byte. Khi phổ biến, nó có thể tạo tấn công DoS và làm sụp đổ các hệ thống. Tại thời điểm đó, các chuyên gia bảo mật tại Sophos đã tin tưởng rằng Netsky và biến thể của nó đã chiếm 25% tất cả số virus máy tính trên Internet.

Sven Jaschan không bị ngồi tù tuy nhiên phải nhận hình phạt 1 năm 9 tháng quản thúc. Lý do là vì Sven Jaschan vẫn chưa đủ 18 tuổi ở thời điểm phạm tội.

Cho đến nay, hầu hết các virus mà chúng ta xem xét đều là các máy tính sử dụng hệ điều hành Windows. Tuy nhiên các máy tính Macintosh cũng không thể thoát được các tấn công đến từ virus. Trong phần dưới đây, chúng ta sẽ cùng nhau đi xem lại Vista đầu tiên tấn công Mac.

13. Leap-A/Oompa-A

Có lẽ bạn đã thấy một quảng cáo trong chiến dịch quảng bá sản phẩm máy tính Mac cua Apple, nơi Justin “I’m a Mac” Long an ủi John “I’m a PC” Hodgman. Hodgman bước xuống với một virus và chỉ ra rằng có đến hơn 100.000 virus khác có thể tấn công một máy tính. Còn Long nói rằng các virus này chỉ nhắm tới các máy PC chứ không phải Mac.

Với hầu hết thì đó là sự thực. Các máy tính Mac được bảo vệ khá tốt trước các tấn công virus với một khái niệm security through obscurity (bảo mật qua sự tăm tối). Apple đã có danh tiếng về việc giữ một hệ thống khép kín giữa hệ điều hành và phần cứng – Apple đã tạo ra cả phần cứng và phần mềm. Điều này làm cho những kẻ bên ngoài trở nên không biết gì mấy về hệ điều hành của họ. Mac vẫn đứng thứ hai sau các máy tính cá nhân trong phân khúc thị trường máy tính gia đình. Do đó hacker ít viết các virus cho Mac vì sự ảnh hưởng của virus này đến các nạn nhân của nó sẽ ít hơn so với như trường hợp thực hiện trên các máy tính PC.

Tuy nhiên điều đó có nghĩa là không có hacker với Mac. Năm 2006, Leap-A virus, một virus được biết đến như Oompa-A, đã xuất hiện trước công chúng. Nó sử dụng chương trình IM của iChat để lây lan qua các máy tính Mac có lỗ hổng. Sau khi tiêm nhiễm, virus này sẽ tìm kiếm thông qua danh bạ của iChat và gửi thư đến mọi người có trong danh sách. Nội dung thư sẽ bao gồm một file bị lỗi, file này có thể là một ảnh JPEG vô tội.

Virus Leap-A không gây hại nhiều cho các máy tính, tuy nhiên nó cho thấy rằng các máy tính Mac vẫn có thể trở thành món mồi đối với phần mềm mã độc. Khi các máy tính Mac trở nên phổ biến hơn, chắc chắn chúng ta sẽ thấy có nhiều hacker tạo các virus khác có thể gây hại cho các file trên máy tính hoặc lưu lượng mạng.

14. Storm Worm

Storm Worm xuất hiện vào cuối năm 2006 khi các chuyên gia bảo mật máy tính nhận ra worm này. Công chúng gọi nó là virus Storm Worm vì email mang virus này có chủ đề “230 dead as storm batters Europe”, ( có 230 người chết sau trận bão ở Châu Âu). Các công ty Antivirus lại gọi sâu này với các tên khác.

Ví dụ như, Symantec gọi nó là Peacomm, trong khi đó McAfee lại gọi nó là Nuwar. Các tên gọi này nghe có vẻ phức tạp, tuy nhiên đã có virus 2001 mang tên W32.Storm.Worm. Virus 2001 và worm 2006 là các chương trình hoàn toàn khác nhau.

Storm Worm là một chương trình Trojan horse. Tải trọng của nó là một chương trình khác, mặc dù vậy không phải lúc nào cũng là một. Một số phiên bản của Storm Worm có thể biến các máy tính thành các thây ma. Khi các máy tính bị tiêm nhiễm, chúng sẽ xuất hiện các lỗ hổng để có thể kiểm soát từ xa bởi một ai đó đằng sau tấn công. Một số hacker đã sử dụng Storm Worm để tạo nên botnet và sử dụng nó để gửi các email spam trong Internet.

Nhiều phiên bản của Storm Worm xúi giục nạn nhân download ứng dụng qua các liên kết giả mạo như những tin tức hoặc đoạn video. Người đứng sau các tấn công sẽ thay đổi chủ đề của thư thành một sự kiện hiện hành nào đó. Cho ví dụ, trước sự kiện Olympics 2008 được tổ chức tại Bắc Kinh, một phiên bản mới của worm đã xuất hiện trong các email với chủ đề như “a new deadly catastrophe in China” hoặc “China’s most deadly earthquake”. Email này khẳng định liên kết với các đoạn video và câu chuyện có liên quan đến đủ đề đó, tuy nhiên khi kích vào liên kết đó, nó sẽ thực hiện việc download worm vào máy tính nạn nhân (nguồn McAfee).

Một số hãng tin tức và blog đặt tên cho Storm Worm là một trong những tấn công virus nguy hiểm nhất trong nhiều năm gần đây. Tháng 7 năm 2007, công ty bảo mật Postini đã khẳng định rằng họ đã phát hiện hơn 200 triệu email mang các liên kết đến Storm Worm trong một tấn công với thời gian 7 ngày (nguồn Gaudin). Tuy nhiên may nắm không phải mọi email đều dẫn ai đó download worm.

Malware:

Các virus máy tính chỉ là một kiểu malware. Các kiểu malware khác còn gồm có spyware và một số kiểu adware. Spyware sẽ làm gián điệp những gì người dùng thực hiện với máy tính của họ. Nó có thể gồm việc ghi các phím được bấm để từ đó xác định mã đăng nhập và mật khẩu của người dùng. Adware là một ứng dụng phần mềm hiển thị các quảng cáo cho người dùng trước khi họ sử dụng một ứng dụng lớn hơn giống như trình duyệt web. Một số adware gồm có cả mã cho phép các nhà quảng cáo có thể truy cập vào các thông tin riêng tư.

Mặc dù Storm Worm rất phổ biến nhưng nó không là virus khó khăn nhất trong việc phát hiện và diệt. Nếu bạn cập nhật liên tục, kịp thời phần mềm antivirus và nhớ sử dụng các lưu ý khi nhận được email từ một ai đó không thân thiện hoặc thấy các liên kết lạ, bạn sẽ tránh được những mối phiền phức đến từ loại virus này.

15. Blaster

Virus Blaster là một phần mềm độc hại phức tạp, không lây lan thông qua email mà thông qua một lỗ hổng có trên hai hệ điều hành Windows 2000 và Windows XP. Blaster được phát hiện vào giữa năm 2003, sau đó đã lây nhiễm trên hàng trăm ngàn máy tính. Khi máy tính bị dính Blaster, nó hiển thị một hộp thông báo rằng hệ thống sẽ bị tắt trong vài phút. Blaster được lập trình để phát động tấn công DDoS đến một máy chủ được vận hành bởi Microsoft vào tháng 4 năm 2003, nhưng ngay sau đó đã bị ngăn lại. Một thông điệp ẩn được tạo trong code để gửi đến Bill Gate – người sáng lập của Microsoft, có nội dung “Bill Gates, tại sao ngài có thể để điều này xảy ra? Hãy dừng việc kiếm tiền và sửa chữa phần mềm của mình đi”.

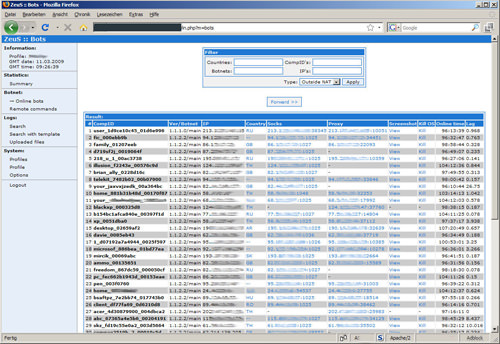

16. Zeus

Zeus là một con Trojan được tạo ra để điều khiển những máy tính Windows bị lây nhiễm, thực hiện nhiều nhiệm vụ phạm tội khác nhau. Nó nhắm đến các hoạt động thường được thực hiện trên trình duyệt, ghi lại các phím bàn phím, thu thập thông tin được điền vào các biểu mẫu trên trình duyệt. Phần lớn máy tính đã bị nhiễm Zeus do tải về hoặc bị lừa đảo. Trường hợp đầu tiên được phát hiện vào năm 2009, khi virus Zeus đang thu thập hàng ngàn tài khoản FTP và máy tính từ những tập toàn đa quốc gia, ngân hàng lớn như Amazon, Oracle, Bank of America, Cisco,… Trình điều khiển botnet (mạng máy tính được tạo từ những máy tính mà hacker có thể điều khiển từ xa, những máy tính trong mạng này đã bị nhiễm mã độc, và số lượng có thể lên đến hàng triệu máy tính) của Zeus sử dụng những con virus này để ăn cắp thông tin đăng nhập mạng xã hội, email và tài khoản ngân hàng.

Chỉ riêng ở Mỹ, người ta ước tính rằng hơn một triệu máy tính đã bị nhiễm Zeus, chiếm 25% tổng số máy tính toàn nước Mỹ lúc bấy giờ. Hoạt động tổng thể của nó khá phức tạp, thúc đẩy nhiều người từ khắp nơi trên thế giới để thực hiện hành động phục vụ cho việc buôn lậu và chuyển tiền cho kẻ cầm đầu ở Đông Âu. Khoảng 70 triệu USD đã bị đánh cắp, 100 người đã bị bắt vì liên quan đến những hoạt động này. Cuối năm 2010, người tạo ra Zeus đã tuyên bố giải nghệ, nhưng nhiều chuyên gia không tin rằng đây là sự thật.

17. CryptoLocker

CryptoLocker là một dạng của ransomware, nhắm mục tiêu và những máy tính đang chạy hệ điều hành Windows. Nó sử dụng vài phương pháp để để lây lan, chẳng hạn như email, một khi máy tính bị lây nhiễm, nó sẽ mã hóa một số tập tin nhất định trên ổ cứng và những thiết bị lưu trữ được kết nối khác, với mã khóa bảo mật công khai RSA. Mặc dù, việc loại bỏ CryptoLocker khỏi máy tính khá đơn giản, nhưng file vẫn sẽ bị mã hóa. Cách duy nhất để mở khóa tập tin là phải trả một khoản tiền chuộc trong một khoảng thời gian nhất định. Nếu quá thời hạn hacker đưa ra thì tiền chuộc sẽ được tăng lên đáng kể hoặc khóa giải mã sẽ bị xóa. Khoản tiền chuộc được yêu cầu thường lên tới 400 USD tiền mặt hoặc Bitcoin.

Hoạt động của CryptoLocker cuối cùng đã dừng lại khi cơ quan thực thi pháp luật và các công ty an ninh đã kiểm soát được botnet của CryptoLocker và Zeus. Evgeniy Bogachev, người cầm đầu đường dây này đã bị buộc tội và các khóa giải mã được đưa đến cho những máy tính bị lây nhiễm. Từ dữ liệu thu thập được trong các cuộc tấn công, số máy tính lây nhiễm ước tính lên đến 500.000 và số tiền chuộc người dùng đã phải chi lên tới 3 triệu USD.

18. Flashback

Mặc dù không gây hại như các phần mềm khác trong danh sách này, Flashback là một trong số ít những virus có tiếng tăm trên máy Mac. Nó được phát hiện lần đầu tiên vào năm 2011 bởi công ty chống virus Intego, khi đang cài đặt giả mạo dưới dạng Flash. Trong vỏ bọc mới này, người dùng chỉ cần bật Java, nó sẽ lan truyền bằng cách sử dụng những trang web chứa mã JavaScript.